Wer mehrere Dienste betreibt kennt das Problem sicherlich, überall muss man sich Anmelden und das neue Konto von Hand verwalten. Klar kann man für jeden Dienst ein Konto im Passwort Manager speichern, was grundsätzlich der beste Weg ist, wenn man den Dienst nicht selber verwaltet, bei allen anderen (sofern der Dienst es zulässt) könnte man die Benutzerverwaltung an ein Identitätsanbieter auslagern.

Was ist ein Identitätsanbieter?

Der Begriff Identitätsanbieter oder englisch Identity provider (IDP) bezeichnet ein zentrales Zugangssystem für Service-Provider-Dienste (Dienstanbieter), bei dem sich die Nutzer anmelden können.

Was gibt es denn da für alternativen?

Microsoft Active Directory / LDAP

Die meisten Firmen betreiben ein Microsoft Active Directory oder ein anderes System, was den LDAP-Dienst im Netzwerk zu Verfügung stellt, damit könnte man die Benutzerverwaltung zentral bereitstellen.

Das ist für Dienste, die im internen Netzwerk verfügbar sind, meistens ausreichend, sobald der Dienst aber von Extern erreichbar gemacht wird, reicht Benutzername und Passwort einfach nicht mehr aus. Weiter beinhaltet nicht jeder Dienst die Möglichkeit eine «Multi-Faktor-Authentifizierung (MFA)» durchzuführen was aber im Minimum von Nöten ist, wenn der Dienst aus dem Internet erreichbar ist.

Es kommen aber immer mehr Systeme oder Lösungen mit einem direkt eingebauten MFA was aus meiner Sicht aber wieder einen enormen aufwand bedeutet, da für jedes Konto einen zweiten Faktor eingerichtet werden muss und den dann auch in der TOTP-App oder im Password Safe hinterlegt werden muss.

Microsoft Azure AD (oder neu Entra ID)

Diejenigen die Microsoft 365 besitzen und die Benutzer im Azure AD oder auf dem Active Directory verwalten, haben zugriff auf den hauseigenen IDP von Microsoft. In den Letzten Wochen und Monate ist der Dienst aber immer mehr in Verruf geraten und aus meiner Sicht nur noch dann einzusetzen ist, wenn Microsoft 365 (Hosted Exchange, SharePoint, etc.) wirklich benötigt wird.

Artikel

- Netzwoche.ch: Microsoft-Sicherheitslücke steht seit Monaten offen

- Golem.de: Sicherheitsproblem gefährdet Microsoft-Kunden seit Monaten

- …

Einen eigenen IDP-Dienst betreiben

Aus meiner Sicht sofern man nicht angewiesen ist auf die Microsoft 365 / Azure Dienst gibt es die beste und komfortabelste Möglichkeit einen Identitätsanbieter einfach selbst zu betreiben. Damit ist dann die Datenhoheit und wer darauf Zugriff hat geregelt, natürlich ist man dann auch komplett für die Sicherheit selber verantwortlich.

Nach einer kurzen Recherche im Internet bin ich unteranderem auf die folgenden System gestossen:

Am Ende hat für mich Authentik das Rennen gewonnen da ein Vielzahl Protokolle unterstützt werden, die Dokumentation ausführlich ist und die Administration aufgeräumt und einfach zu bedienen ist.

Protokolle

- SAML2

- OAuth2 und OIDC

- SCIM

- LDAP

- RADIUS

So geht es weiter…

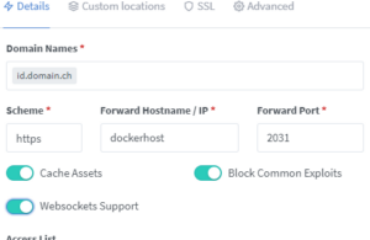

Teil 2: Installation und Basiskonfiguration

Teil 3: Systeme anbinden